Artikel teilen

2016 hat der Hacker Christoph Wolfert etwas Unmögliches geschafft: Er knackte einen der sichersten Server Deutschlands, den eines DAX-Unternehmens. Wie konnte solch ein sicheres System versagen? Der Hacker verkleidete sich als Handwerker, schleuste sich in die Firma, zog sich drinnen wieder um, gab sich als IT-Mitarbeiter einer anderen Abteilung aus und stand irgendwann mitten im Serverraum.

Er brachte seine Hardware am Server an und las die Daten aus. Die meisten Firmen haben heute nach außen gut gesicherte Systeme. Die größte Schwäche sind deshalb die eigenen Mitarbeiter geworden, die beispielsweise Handwerker nicht ordentlich kontrollieren. Etwas hatte aber auch der Hacker vergessen: Er hatte nicht geplant, wie er aus dem Serverraum wieder herauskommen sollte, und so musste er über fünf Stunden dort ausharren.

Durch die letzte Sicherheitstür zum Serverraum war er mit Hilfe eines Tricks gekommen: Er ging telefonierend hinter einer anderen Person her, die auch dort auch hineinwollte (»tailgating«). Beim anderen Mitarbeiter entstand durch das vorgetäuschte Telefonat der Eindruck, er müsse dem Telefonierenden helfen und die Tür aufhalten, obwohl streng genommen jede Person ihre Hand an ein elektronisches Lesegerät halten muss.

Die Hilfsbereitschaft anderer ist also die beste Basis für einen illegalen Besuch in einer Firma. Im Serverraum angekommen, war der Hacker aber irgendwann wieder alleine und hatte keine Möglichkeit, ohne einen Mitarbeiter wieder herauszukommen, weil auch dafür das Handlesegerät benutzt werden musste. Er wartete also fünf Stunden, rief am Ende aber doch in der gehackten Firma an und bat darum, abgeholt zu werden.

Im Grunde war dieser Versuch auch kein richtiger Angriff, sondern ein Test. Das DAX-Unternehmen hatte eine Sicherheitsfirma beauftragt, seine für viel Geld gesicherten Systeme zu überprüfen. Als der Test beginnen sollte, saß die gesamte IT-Abteilung gespannt vor ihren Rechnern und wartete auf einen Angriff. Zur gleichen Zeit befand sich der Hacker aber schon unbemerkt im Serverraum. Dass die Sicherheitsfirma einen anderen Weg ging und keine schädlichen Algorithmen, sondern einfach verkleidete Menschen in die Firma schickte, vermutete niemand. Und eigentlich ist der Hacker auch gar kein Hacker, sondern ein sogenannter Social Engineer, also ein sozialer Manipulator.

Das vergiftete Geschenk: USB-Stick

Wenn Menschen unachtsam genug sind, geht die Manipulation aber noch viel einfacher: Beim G-20-Treffen 2013 in Sankt-Petersburg verteilten die russischen Gastgeber USB-Sticks und Ladegeräte an die Delegierten der anderen Staaten. Einige Beschenkte wunderten sich über diese Aufmerksamkeit. Daraufhin überprüften deutsche Geheimdienstler die USB-Sticks und fanden darauf Schadsoftware. Das Geschenk sollte die Rechner der Delegierten ausspähen. Insbesondere Italien warf dem Kreml versuchte Spionage vor, der aber dementierte jede Absicht.

Beim Social Engineering verleitet der Angreifer sein Opfer dazu, geheime Informationen zu verraten, Überweisungen zu tätigen oder sich selbst eine Schad- oder Spähsoftware auf dem Computer zu installieren. Hierzu nutzt er die Gutmütigkeit und Arglosigkeit des Opfers aus.

Der Mülleimer als Quelle

Die Möglichkeiten der Manipulation in diesem Bereich sind zahlreich und reichen von einfachen Phishing-Mails bis hin zu Angriffen, bei denen sich die Betrüger als Geschäftsführer oder Vorstandsmitglied einer Firma ausgeben. Besonders aufwendige Angriffe erfolgen meist in mehreren Stufen. Mithilfe eines »Vorangriffs« versucht der Social Engineer zunächst, Informationen über das Unternehmen zu bekommen. Wichtig sind vor allem solche Details, die ihn als Kollegen erscheinen lassen, wie zum Beispiel das Wissen um Abkürzungen der Abteilungen. Eine sehr gute Quelle für interne Informationen ist beispielsweise der Abfall. Social Engineers durchsuchen gerne den Müll des Unternehmens, das sie ausspionieren wollen, um in späteren Gesprächen vertrauenserweckende Informationen über das Büroleben streuen zu können.

Neben dem Mülleimer kann der Angreifer aber auch eine persönliche Beziehung zu seinem Opfer aufbauen, indem er ihn beispielsweise anruft, sich als Kunde ausgibt oder lange Telefonate initiiert, um möglichst viele vermeintliche Nebeninformationen zu bekommen, die für ihn tatsächlich aber Hauptinformationen sind. Die für ihn wichtigen Informationen werden dabei nebenbei und zwischendurch abgefragt und nie am Ende oder am Anfang eines Gesprächs, denn daran kann sich das Opfer besser erinnern.

Erfolgsrate: 100 Prozent

Wie sieht es um die Sicherheit in deutschen Großunternehmen aus? Es ist davon auszugehen, dass ihre Computersoftware einigermaßen gesichert ist – ihre Mitarbeiter jedoch wissen kaum etwas von Social Engineering. Das bedeutet, dass auch die teure und sichere Software im schlimmsten Fall nutzlos ist.

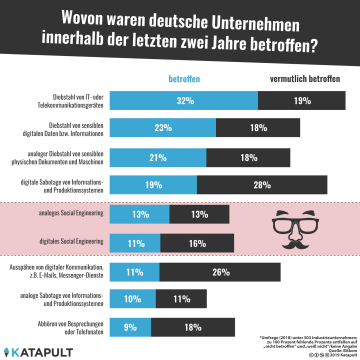

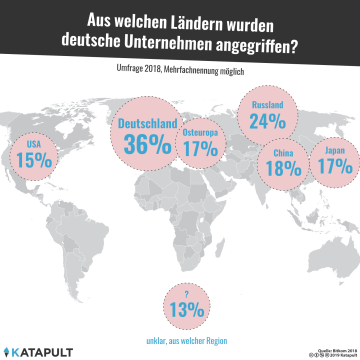

Eine Studie des Digitalverbands Deutschland (Bitkom) aus dem Jahr 2018 untersuchte die Häufigkeit von Social-Engineering-Angriffen auf deutsche Firmen. Von den 503 befragten Industrieunternehmen waren in einem Zeitraum von zwei Jahren 68 Prozent von Datendiebstahl, Industriespionage oder Sabotage betroffen. Bei 24 Prozent der befragten Unternehmen erfolgte die Spionage und Sabotage über die Beeinflussung der Mitarbeiter, also über Social Engineering. Weitere 29 Prozent vermuteten einen solchen Angriff. Andere Untersuchungen gehen davon aus, dass circa 60 Prozent der Angriffe über Social Engineering eingeleitet werden.

Angestellten ist der Begriff des Social Engineerings meist unbekannt. Das ergab eine Studie, in der 35 Führungskräfte und Mitarbeiter in Interviews nach ihren Erfahrungen am Arbeitsplatz gefragt wurden. Keiner von ihnen hatte von diesem Begriff gehört. Aus diesem Grund bieten Agenturen Fortbildungen für Unternehmen an, in denen die Angestellten für bestimmte Taktiken sensibilisiert werden und die Anfälligkeit der Firma untersucht wird.

Der ehemalige Hacker Kevin Mitnick testet die Sicherheit von Unternehmen im Bereich des Social Engineerings. In einem Interview sagte er, dass seine Erfolgsrate noch immer bei 100 Prozent liege. Mitnick drang beispielsweise schon in die Computersysteme von Nokia und IBM ein. Er soll sogar »mehr als hundertmal in das Netzwerk des US-Verteidigungsministeriums eingedrungen« sein. Das FBI, das ihn in den Neunzigerjahren zum »meistgesuchten Hacker der Welt« erklärte, nahm ihn mehrmals fest. Wie viel Macht Mitnick mit seinen Techniken hat, zeigt das etwas zugespitzte Zitat der US-Staatsanwaltschaft: »Mitnick könnte einen Atomkrieg starten, indem er ins Telefon pfeift.«

Je menschlicher, desto angreifbarer

Social Engineering funktioniert so gut, weil ganz normale menschliche Eigenschaften ausgenutzt werden. Der Social Engineer ruft durch seine Manipulation automatisierte Verhaltensweisen hervor. Ein Beispiel hierfür ist das psychologische Prinzip der Gegenseitigkeit, in der Wissenschaft auch Reziprozität genannt: Menschen wollen demnach Geschenke, Leistungen und Höflichkeiten wieder ausgleichen. Diese Norm bringt für Gesellschaften Vorteile, denn sie ermöglicht es Ländern, miteinander zu handeln, und ist die Grundlage von Verträgen. An diesem Prinzip setzen auch Social Engineers an: Für eine Gefälligkeit des Social Engineers revanchiert sich das Opfer, in dem Fall mit sensiblen Informationen. Das Prinzip wirkt so stark, dass sich Versuchspersonen in einem Experiment auch dann revanchierten, wenn sie den Gönner unsympathisch fanden.

Es gibt bestimmte Eigenschaften von Personen und Situationen, die der Social Engineer besonders ausnutzt: Hilfsbereitschaft, Leichtgläubigkeit, Neugier, Wunsch nach Anerkennung, Druck und Angst. Das alles hat Software nicht – deshalb bleibt der Mensch die größte Schwachstelle von Unternehmen.

Aktuelle Ausgabe

Dieser Text erschien in der 13. Ausgabe von KATAPULT. Unterstützen Sie unsere Arbeit und abonnieren Sie das gedruckte Magazin für nur 19,90 Euro im Jahr.

Autor:innen

Der Herausgeber von KATAPULT und Chefredakteur von KATAPULTU ist einsprachig in Wusterhusen bei Lubmin in der Nähe von Spandowerhagen aufgewachsen, studierte Politikwissenschaft und gründete während seines Studiums das KATAPULT-Magazin.

Aktuell pausiert er erfolgreich eine Promotion im Bereich der Politischen Theorie zum Thema »Die Theorie der radikalen Demokratie und die Potentiale ihrer Instrumentalisierung durch Rechtspopulisten«.

Veröffentlichungen:

Die Redaktion (Roman)

Pressebilder:

KATAPULT-Redakteurin